Win32 / Zbot ist eine Familie von Passwort stehlenden Trojanern, die Backdoor-Funktionen enthalten, mit denen Angreifer infizierte Computer über illegale Netzwerke, so genannte Botnets, fernsteuern können. Diese Botnet-Familie erregte erstmals...

Sicherheit - Seite 6

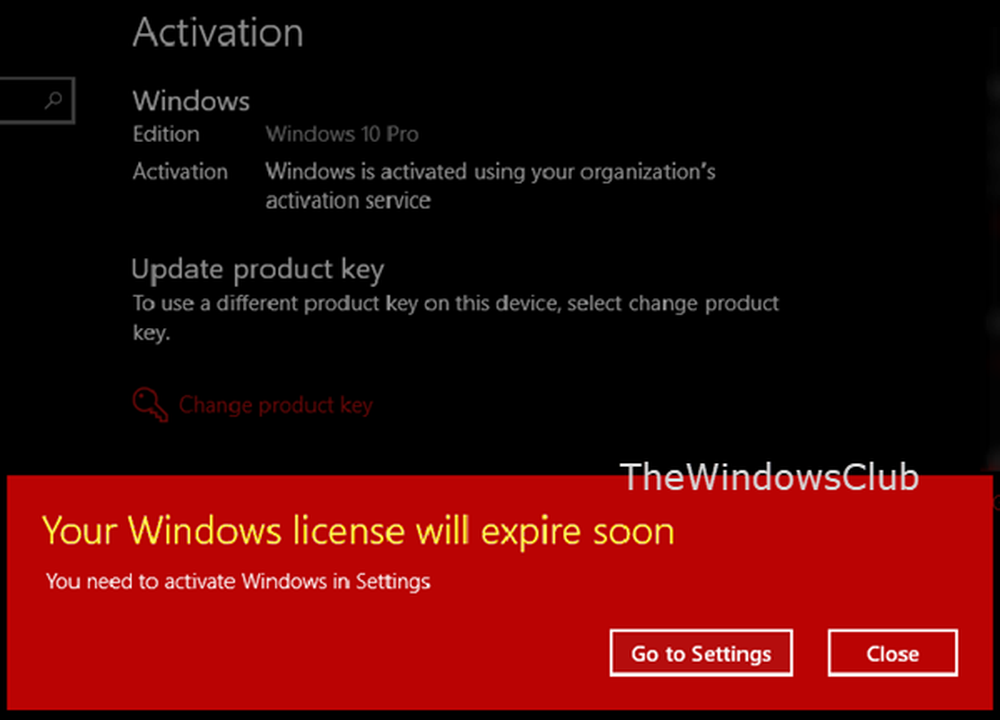

Was ist ein Ransomware-Virenangriff? Wie erhalten Sie Ransomware und wie funktioniert das? Was ist nach einem Ransomware-Angriff zu tun? Dieser Beitrag wird versuchen, alle diese Fragen zu erörtern und Möglichkeiten...

Wir hatten zuvor über Browser Fingerprinting geschrieben, wo Websites möglicherweise wissen, wer die Person ist, die sie besucht. Website Traffic Fingerprinting oder Verkehrs-Fingerabdruck ist eine ähnliche Methode. Es erlaubt Dritten,...

Die meisten Computerbenutzer müssen von den drei Begriffen gehört haben: Sicherheitsanfälligkeit, Exploits und Exploit-Kits. Sie können auch wissen, was sie bedeuten. Heute werden wir sehen, was ist Sicherheitslücken und was...

Dieser Beitrag befasst sich mit der Definition und den Beispielen von Sozial entwickelte Malware oder SEM und die Taktiken, die Betrüger anwenden, um Malware voranzutreiben. Es enthält auch einige grundlegende...

Es ist zwar möglich, Malware auf eine Weise zu verbergen, die selbst die herkömmlichen Antivirus- / Antispyware-Produkte täuschen kann. Die meisten Malware-Programme verwenden jedoch bereits Rootkits, um sich tief auf...

Hat sich Ihr Computer verrückt gemacht? Zeigst du unerwünschte Änderungen in deinem System? Jeder fragte sich, wie unerwünschte Programme auf Ihrem Computer installiert werden. Es könnte an einem liegen Möglicherweise...

Phishing (ausgesprochenes Fischen) ist ein Prozess, der Sie dazu verleitet, persönliche Informationen mithilfe elektronischer Kommunikationstechniken wie E-Mails und Masquerading aus einer legitimen Quelle herauszugeben. Phishing ist eine der am schnellsten...